Introducción: ¿Por qué es importante conocer las apps que espían?

En la actualidad, el uso de aplicaciones móviles se ha vuelto casi omnipresente, facilitando diversas actividades cotidianas. Sin embargo, esta conveniencia conlleva riesgos significativos, especialmente en lo que respecta a la privacidad del usuario. Cada día, millones de personas descargan aplicaciones sin ser plenamente conscientes de los permisos que otorgan y de cómo esos permisos pueden ser utilizados para espiar su información personal. La recopilación de datos puede realizarse sin el consentimiento adecuado, lo que convierte a algunas aplicaciones en herramientas de intrusión no deseada.

La importancia de conocer las aplicaciones que tienen el potencial de espían radica en la necesidad de proteger nuestra información personal. En un mundo cada vez más digitalizado, los datos sensibles, como la ubicación, contactos y hábitos de uso, pueden ser fácilmente aprovechados por entidades malintencionadas, poniendo en riesgo no solo nuestra privacidad sino también nuestra seguridad. Una app puede actuar como un espía, recopilando información que ni siquiera sabemos que está siendo registrada, lo que subraya la necesidad de una actitud proactiva en el manejo de nuestra información digital.

Además, ser consciente de las aplicaciones potencialmente perjudiciales permite a los usuarios tomar decisiones informadas sobre su privacidad. Al educarnos acerca de las apps que espían, podemos desarrollar prácticas más seguras, como verificar los permisos otorgados a cada aplicación, y optar por alternativas que respeten mejor nuestra privacidad. En definitiva, conocer cuáles son las aplicaciones que pueden invadir nuestra intimidad es fundamental para navegar de manera segura y consciente en el entorno digital en el que vivimos.

¿Cómo funcionan las aplicaciones espía?

Las aplicaciones espía operan a través de una variedad de métodos que les permiten acceder, recopilar y enviar información de los dispositivos de los usuarios sin su consentimiento. Una de las características más comunes de estas aplicaciones es el acceso no autorizado a datos personales. Esto puede incluir mensajes, correos electrónicos, contactos y registros de llamadas, lo que permite que los propietarios de la aplicación puedan monitorear la actividad del usuario en tiempo real.

Además, muchas de estas aplicaciones utilizan funciones de seguimiento de ubicación. A través de los sistemas de GPS y otras tecnologías de ubicación en el smartphone, las aplicaciones pueden rastrear donde se encuentra el usuario. Este seguimiento puede ser constante, lo que plantea dudas sobre la privacidad y la seguridad en el manejo de datos sensibles.

Otro aspecto que se debe considerar es la recopilación de información de redes sociales. Algunas aplicaciones espía están diseñadas para acceder a las cuentas de redes sociales de los usuarios y recopilar datos sobre sus interacciones, publicaciones y fotografías. A través de la obtención de permisos excesivos, estas aplicaciones logran acceder a más información de la que realmente necesitan para funcionar correctamente. Esto se traduce en una violación de la privacidad, ya que los usuarios no tienen conocimiento completo de cuántos datos están siendo recopilados y cómo se están utilizando.

En esencia, el funcionamiento de las aplicaciones espía se basa en explotaciones técnicas de permisos y accesos. Esto permite que los desarrolladores de estas aplicaciones lleven a cabo prácticas ilegales y poco éticas, generando una preocupación constante entre los usuarios acerca de la protección de su información personal.

Principales tipos de aplicaciones que espían a los usuarios

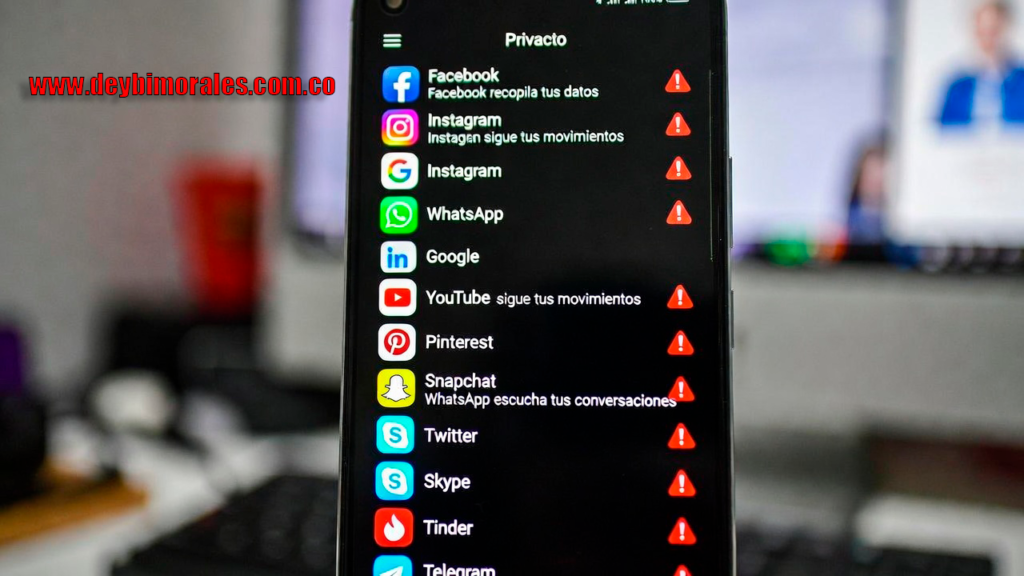

En el mundo digital actual, la privacidad se ha convertido en una preocupación crítica. Diversas aplicaciones pueden comprometer la seguridad de los datos personales, y es fundamental identificar las categorías de aplicaciones que realizan estas funciones de espionaje. Las siguientes son algunas de las principales clases de aplicaciones que suelen tener comportamientos de este tipo.

Las aplicaciones de mensajería son uno de los tipos más comunes que pueden espiar a los usuarios. Muchas de estas aplicaciones permiten la comunicación instantánea, pero también pueden recopilar información privada, como mensajes, ubicaciones y contactos. Es crucial estar consciente de los permisos que se otorgan a estas aplicaciones, ya que algunos pueden estar diseñados para acceder a datos sensibles sin el conocimiento del usuario.

Por otro lado, las redes sociales han establecido un estándar alto en cuanto a la recopilación de datos personales. A menudo, los usuarios proporcionan información detallada sobre su vida cotidiana, intereses y relaciones. Estas plataformas pueden no solo utilizar esos datos para crear perfiles publicitarios, sino también para espiar las actividades y conexiones de un usuario, lo que puede comprometer aún más la privacidad.

Los juegos móviles también son un área en la que la información personal puede estar en riesgo. Muchos juegos requieren acceso a la ubicación del usuario y a la información del dispositivo, lo que puede ser aprovechado por terceros para realizar un seguimiento. La cultura del “pagar para jugar” a menudo incluye la integración de anuncios, que pueden abrir la puerta a la recolección de datos sin el consentimiento claro del usuario.

Finalmente, las aplicaciones de productividad pueden parecer inofensivas, pero algunas tienen la capacidad de acceder a correos electrónicos, listas de contactos y otros documentos privados. La falta de políticas de privacidad claras puede llevar a que el usuario comparta inadvertidamente su información más sensible. Por lo tanto, es esencial que los usuarios revisen cuidadosamente qué tipo de permisos otorgan a estas aplicaciones.

Lista negra de aplicaciones espías más peligrosas

En un entorno digital donde la privacidad es cada vez más vulnerable, diversas aplicaciones espías han ganado notoriedad. A continuación se presentan algunas de las aplicaciones más peligrosas y sus características que las convierten en amenazas significativas para la seguridad de los usuarios.

Una de las aplicaciones más conocidas es mSpy, diseñada principalmente como herramienta de control parental, que permite a los usuarios monitorear la actividad telefónica de sus hijos. Sin embargo, su fácil acceso y operación han llevado a que muchas personas la utilicen inapropiadamente para vigilar a parejas y otros individuos sin su consentimiento, lo que ha generado debates éticos sobre la invasión de la privacidad.

Otra aplicación inquietante es FlexiSpy. Esta plataforma permite espionaje de llamadas, mensajes y localización GPS en tiempo real. Los usuarios que han hecho uso de FlexiSpy han reportado casos de acoso y violaciones a derechos humanos, ya que facilita el rastreo no solo de la ubicación sino también del contenido de las comunicaciones personales. Esto ha tenido repercusiones legales para algunos de sus usuarios.

Hoverwatch es también notable en esta lista debido a su capacidad de grabar todas las actividades del teléfono, incluyendo las redes sociales. Existen múltiples informes de individuos que han sido víctimas de este software, lo que plantea serias preocupaciones sobre el derecho a la intimidad, especialmente en relaciones laborales o familiares.

Finalmente, Spyzie atrae la atención por su capacidad de monitorear dispositivos sin ser detectada. La facilidad de acceso ha llevado a un uso irresponsable por parte de quienes buscan controlar a otros. Los efectos de estas aplicaciones pueden ser devastadores, ya que subrayan una grave erosión de la privacidad personal.

Consecuencias de usar aplicaciones espías

El uso de aplicaciones que espían la actividad de otros puede acarrear serias consecuencias legales y personales. En primer lugar, desde una perspectiva legal, la invasión a la privacidad de un individuo puede ser considerada un delito en muchos países. Las leyes de protección de datos y privacidad son cada vez más estrictas, lo que significa que las personas que utilizan tales aplicaciones podrían enfrentarse a sanciones significativas, incluidas multas e incluso penas de cárcel. La utilización de software espía para vigilar sin el consentimiento de la persona implicada puede ser visto como un acto de acoso o incluso de maltrato.

En el ámbito personal, las aplicaciones espías pueden erosionar rápidamente la confianza en las relaciones. La desconfianza generada al descubrir que uno de los miembros de la relación está vigilando al otro puede dar lugar a rupturas irreparables. La ética también juega un papel fundamental en esta discusión; invadir la privacidad de otra persona plantea preguntas morales sobre el respeto hacia los derechos individuales. Además, las repercusiones emocionales pueden ser devastadoras tanto para el espía como para la víctima, ya que esta última puede experimentar ansiedad, estrés y daños en su bienestar emocional.

Por otro lado, el uso de estas aplicaciones puede llevar a situaciones en las que se justifique una conducta dañina. La racionalización de la vigilancia como un medio de protección puede cegarnos a las implicaciones más profundas que surgen. En lugar de fomentar la confianza y la comunicación, recurrir a la espionaje puede generar un entorno tóxico, caracterizado por el miedo y la sospecha. Por tanto, al considerar la instalación y el uso de una aplicación espía, es crucial reflexionar sobre las posibles consecuencias que pueden surgir, tanto en el ámbito legal como en las relaciones personales y la ética general.

¿Cómo identificar si una app te está espiando?

Identificar si una aplicación está llevando a cabo prácticas de espionaje puede ser complejo, pero existen varias señales y métodos que los usuarios pueden emplear para proteger su privacidad. En primer lugar, es recomendable prestar atención al comportamiento del dispositivo. Si el teléfono muestra un consumo inusual de batería o datos móviles, esto podría ser un indicio de que alguna aplicación está funcionando en segundo plano y recolectando información.

Otra técnica efectiva es verificar los permisos otorgados a cada aplicación. Muchas veces, aplicaciones legítimas solicitan acceso a información sensible sin necesidad. Por ejemplo, una aplicación de linterna que pide acceso a contactos o ubicación podría estar intentando acceder a datos innecesarios. Para revisar los permisos, se puede acceder a la configuración del dispositivo y examinar cada aplicación individualmente.

Además, se recomienda utilizar herramientas de diagnóstico disponibles para monitorear el comportamiento de las aplicaciones. Existen aplicaciones diseñadas específicamente para analizar el uso de recursos del sistema, como la CPU y la red, mostrando cuáles aplicaciones están activas y qué datos están transfiriendo. Estas herramientas pueden ayudar a los usuarios a identificar si alguna app está enviando datos de manera inusual.

Por otro lado, estar alerta a la presencia de anuncios intrusivos también es esencial. Si una aplicación genera anuncios más de lo esperado, puede estar utilizando técnicas más agresivas para monetizar información del usuario. Finalmente, mantener el sistema operativo y las aplicaciones actualizadas es crucial, ya que los desarrolladores frecuentemente emiten parches de seguridad para vulnerabilidades identificadas.

Alternativas seguras a las aplicaciones espías

En un mundo donde la privacidad en línea se ha convertido en una preocupación fundamental, es esencial considerar aplicaciones que respeten los derechos de los usuarios y minimicen las prácticas de recopilación de datos. Diversas alternativas ofrecen funcionalidades de mensajería, redes sociales y productividad sin comprometer la seguridad de la información personal.

Para la mensajería, Signal es una opción destacada. Esta aplicación se caracteriza por su cifrado extremo a extremo, lo que garantiza que solo los participantes de una conversación tengan acceso al contenido. A diferencia de muchas plataformas de mensajería, Signal no recopila datos de los usuarios, brindando una experiencia comunicativa segura y privada.

En el ámbito de las redes sociales, Mastodon se presenta como una alternativa robusta a las aplicaciones convencionales que a menudo explotan la información personal. Mastodon proporciona una red descentralizada que permite a los usuarios comunicarse sin tener que preocuparse por las amenazas de vigilancia y la monetización de datos personales. Los usuarios pueden unirse a diferentes servidores que se adaptan a sus intereses, manteniendo así el control sobre su información.

Para aquellos que buscan mejorar su productividad, Signal también cuenta con diversas herramientas, pero otras aplicaciones como Trello y Notion son igualmente efectivas. Ambas plataformas permiten la gestión de proyectos y tareas sin aplicar prácticas abusivas de recolección de datos. Trello ofrece un entorno colaborativo donde se pueden organizar tareas de manera visual, mientras que Notion proporciona una experiencia personalizable para la toma de notas y el seguimiento de proyectos.

Estas alternativas representan un avance hacia una experiencia digital más segura y respetuosa de la privacidad, eliminando la necesidad de recurrir a aplicaciones que espían a sus usuarios. Optar por herramientas que priorizan la seguridad puede contribuir significativamente a una experiencia en línea más positiva.

Consejos para proteger tu información personal

Proteger la información personal es una prioridad en un mundo digital donde las aplicaciones espías pueden amenazar la privacidad de los usuarios. Para mitigar estos riesgos, es fundamental reconocer algunos hábitos saludables y configuraciones de privacidad que pueden ser implementadas en dispositivos móviles.

En primer lugar, es recomendable descargar aplicaciones únicamente de fuentes confiables, como las tiendas oficiales de Google Play o Apple App Store. Estas plataformas suelen tener mecanismos de revisión que reducen el riesgo de aplicaciones maliciosas. Asegúrate de leer las reseñas y verificar la cantidad de descargas, lo que puede ofrecer pistas sobre la legitimidad de la aplicación.

Además, es esencial mantener el sistema operativo y todas las aplicaciones actualizadas. Las actualizaciones no solo brindan nuevas funcionalidades, sino que también corrigen vulnerabilidades de seguridad que pueden ser explotadas por aplicaciones espías. Configura la actualización automática en tu dispositivo para asegurarte de que no se pase ninguna versión crítica.

Otro consejo importante es revisar las configuraciones de privacidad de cada aplicación instalada. Es conveniente desactivar los permisos innecesarios, como el acceso a la ubicación, contactos o fotos, a menos que sean imprescindibles para el funcionamiento de la aplicación. Esta acción no solo ayuda a proteger tus datos, sino que también minimiza la cantidad de información que compartes.

Finalmente, considera el uso de aplicaciones de seguridad que ofrecen funciones de protección contra software malicioso y espías. Estas herramientas pueden examinar tu dispositivo en busca de amenazas y ayudarte a mantener tu información segura. La conciencia y la proactividad son herramientas potentes para salvaguardar tu privacidad en un entorno digital complejo.

Aquí tienes una lista de aplicaciones o tipos confirmados como espías o con spyware (según informes de Kaspersky, Google y expertos en 2025-2026). No son “apps normales” que todos usan, sino las que realmente espían sin que lo sepas:

- mSpy (stalkerware clásico, monitorea chats, ubicación y cámara)

- Spyzie (rastrea todo: mensajes, fotos, GPS; filtraciones masivas)

- Cocospy (espía en silencio, usado por parejas o jefes)

- Spyic (similar, accede a contactos, llamadas y redes sociales)

- ZeroDayRAT (nuevo spyware 2026, infecta Android/iOS vía phishing)

- Apps con Joker (malware que lee SMS, llama y cobra suscripciones ocultas)

- Anatsa/TeaBot (falsas apps bancarias que roban contraseñas)

- ClayRat (roba chats de WhatsApp/Telegram y fotos sin aviso)

- Maskware (wallets falsos de cripto que vacían cuentas)

- VPN gratuitas sospechosas (rastreadoras de ubicación, venden tus datos)

Ojo: muchas se disfrazan de juegos, herramientas o IA. Si ves algo raro, escanea con antivirus y borra lo dudoso.

Conclusiones

La creciente preocupación por la privacidad en el entorno digital ha llevado a una mayor conciencia sobre las aplicaciones que pueden comprometer la información personal de los usuarios. A lo largo de este artículo, se han discutido diversas aplicaciones que han sido señaladas como potencialmente invasivas, así como las técnicas que utilizan para acceder a datos sensibles sin el consentimiento explícito del usuario. Esto resalta la necesidad imperiosa de ser proactivo en la protección de la privacidad individual.

Es fundamental que los usuarios se familiaricen con las configuraciones de privacidad en sus dispositivos y aplicaciones. Esto incluye revisar qué permisos se conceden, ya que a menudo las aplicaciones requieren acceso a datos que no son necesarios para su funcionamiento básico. La responsabilidad de proteger la información personal recae en cada individuo, y una práctica habitual de auditoría de las aplicaciones instaladas puede ser beneficiosa para mitigar riesgos.

Además, es aconsejable mantenerse informado sobre las novedades en el ámbito de la tecnología y, en particular, sobre las actualizaciones de políticas de privacidad de las aplicaciones que se utilizan. La educación sobre la seguridad digital y la privacidad es vital. Existen múltiples recursos disponibles, desde blogs hasta foros especializados, donde se pueden encontrar consejos y recomendaciones sobre cómo evitar ser espiados por aplicaciones maliciosas.

En conclusión, habilitar medidas de protección proactivas permite a los usuarios salvaguardar su privacidad en un mundo donde la recopilación de datos es cada vez más sofisticada. Mantenerse alerta y ser selectivo con respecto a las aplicaciones instaladas no solo ayuda a proteger la información personal, sino que también contribuye a un entorno digital más seguro en general.